近日,卡巴斯基實驗室研究人員(yuán)發現了有史以來最先進的惡意軟件“Slingshot”,它至少自2012年以來一(yī)直在保持活動,在全世界感染了至少100台計算機,隐藏了六年。

影響廣泛,中(zhōng)東和非洲數十萬受害者!

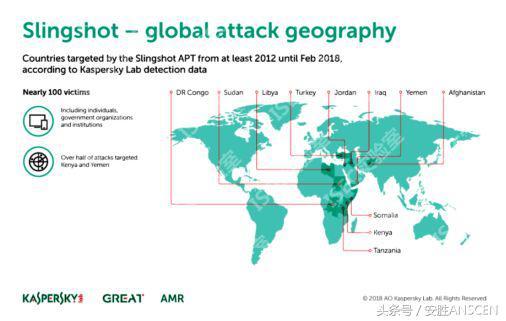

研究人員(yuán)追蹤了該組織,并确定了其使用的一(yī)種惡意軟件,即Slingshot,以此來入侵中(zhōng)東和非洲數十萬受害者的系統。受感染的計算機主要位于肯尼亞、也門、阿富汗、利比亞、剛果、約旦、土耳其、伊拉克、蘇丹、索馬裏和坦桑尼亞。

肯尼亞和也門迄今爲止感染人數最多。大(dà)多數受害者是個人而非組織,政府組織數量有限。

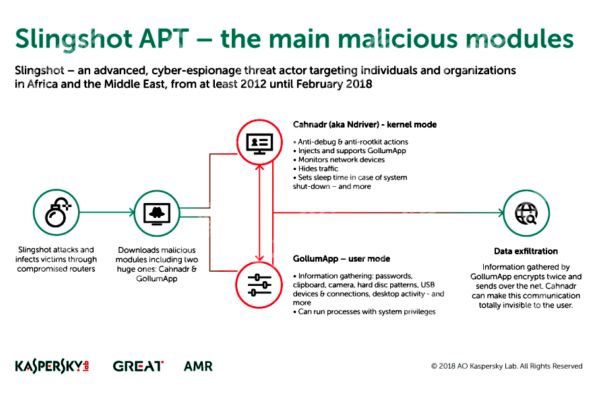

APT組利用拉脫維亞網絡硬件提供商(shāng)Mikrotik使用的路由器中(zhōng)的零日漏洞(CVE-2007-5633、CVE-2010-1592、CVE-2009-0824),将惡意軟件放(fàng)入受害者的計算機中(zhōng)。

卡巴斯基實驗室的研究人員(yuán)在發表的報告中(zhōng)寫道:“惡意軟件非常先進,可從技術角度解決各種問題,并且通常是以一(yī)種非常優雅的方式解決。這是有史以來發現的最先進的惡意軟件之一(yī),至少自2012年一(yī)直在保持活躍,這種長期保持隐藏的能力是使其如此先進的因素之一(yī),同時意味着它可能是由資(zī)源充足的國家開(kāi)發的。”

複雜(zá)的系統,Slingshot是如何“隐身”的?

Slingshot隐藏自己的方式之一(yī)是使用加密的虛拟文件系統,該系統通常位于硬盤未使用的部分(fēn)。通過從被感染計算機的文件系統中(zhōng)分(fēn)離(lí)惡意軟件文件,從而使自己不被防病毒引擎檢測到。其他隐形技術包括加密其各種模塊中(zhōng)的所有文本字符串、以及在加載取證工(gōng)具時關閉組件。

卡巴斯基實驗室的分(fēn)析表明,Slingshot用于記錄桌面活動,并收集屏幕截圖、鍵盤數據、網絡數據、密碼和USB連接數據。Slingshot可訪問操作系統内核,這意味着惡意軟件可以訪問存儲在硬盤驅動器或受感染機器内部存儲器中(zhōng)的任何數據。

研究人員(yuán)稱:“Slingshot非常複雜(zá),其背後的開(kāi)發人員(yuán)花費(fèi)了大(dà)量的時間和成本創建。它的傳播力非常顯著,據我(wǒ)們所知(zhī),它是獨一(yī)無二的。”

上一(yī)篇:隐私,安全?你的各類賬号其實很重要

下(xià)一(yī)篇:工(gōng)控安全三個基本點