機器學習算法能改進安全解決方案,幫助人類分(fēn)析師更快地分(fēn)類威脅和修補漏洞。但同時,黑客也能利用機器學習發起更大(dà)更複雜(zá)的攻擊。

機器學習被定義爲“計算機未經顯式編程情況下(xià)的學習能力”,是信息安全行業的一(yī)大(dà)福音。從惡意軟件到日志(zhì)分(fēn)析,再到早期漏洞發現與修複,安全分(fēn)析師可從機器學習中(zhōng)獲益良多。或許,該技術也能提升終端安全,自動化重複性任務,甚至降低數據洩露的發生(shēng)率。

于是,人們很自然地認爲,這些智能安全解決方案會比傳統遺留工(gōng)具更快地發現并阻止下(xià)一(yī)波WannaCry攻擊。人工(gōng)智能和機器學習尚屬新生(shēng)領域,但無疑指明了未來的方向,将極大(dà)地改變安全運營方式。

現下(xià)數據和App爆炸式增長,除非運用建立在AI基礎上的自動化系統,否則我(wǒ)們将無法分(fēn)析這海量的網絡流量和用戶交互活動,安全也就淪爲空談了。

然而問題在于,黑客也知(zhī)道這些技術,也想打造自己的AI和機器學習工(gōng)具來發起攻擊。

網絡罪犯是怎麽利用機器學習的?

有組織犯罪越來越多,暗網上也出現了各種各樣的黑客服務,網絡罪犯們的創新速度令安全防禦追趕不及。于是,像機器學習和深度學習這樣的新興技術就頗爲令人擔憂了,畢竟,技術就在那裏,誰都能用。

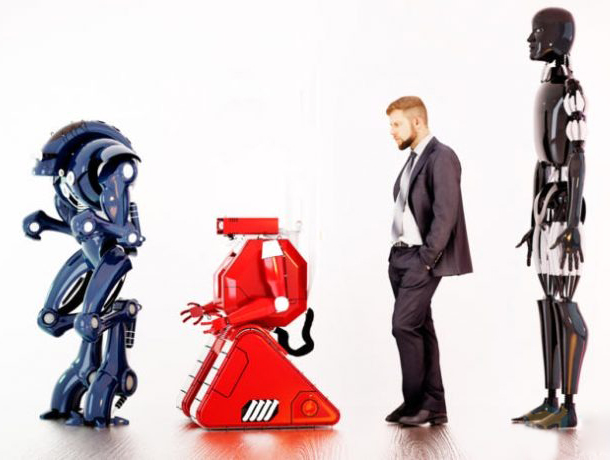

盡管機器學習、深度學習和AI之類技術可能是未來網絡防禦的基石,但網絡罪犯們圍繞這些技術的實現和創新可謂勁頭十足,絲毫不比安全界差。網絡安全領域中(zhōng),經技術放(fàng)大(dà)的人類智慧,将成爲攻防競賽中(zhōng)的制勝因素。

或許,未來真的會出現 AI vs AI 的景象——《終結者》風格的。在攻擊者越來越能有效探索被攻破網絡的大(dà)背景下(xià),今年可能就是我(wǒ)們在網絡安全領域見證 AI vs AI 的第一(yī)年。安全提供商(shāng)肩上的擔子更重了,他們必須要能打造出更自動化更智能的解決方案。

自治響應是網絡安全的未來。算法應能采取明智且有針對性的緩解動作,減緩甚或阻止正在進行中(zhōng)的攻擊,同時又(yòu)不影響正常業務活動的開(kāi)展。

當前,野生(shēng)的機器學習攻擊尚未見諸報端,但犯罪團夥已經開(kāi)始利用某些技術了。

1.殺軟規避功能更強的惡意軟件

網絡罪犯們的惡意軟件創建工(gōng)作很大(dà)程度上是手工(gōng)作坊式的。他們編寫腳本制作計算機病毒和木馬,利用Rootkit、口令刮取器、鍵盤記錄器等工(gōng)具輔助病毒和木馬的傳播與執行。

如果他們能加速這一(yī)過程會有什麽後果呢?機器學習可以用來輔助創建惡意軟件嗎(ma)?

用機器學習創建惡意軟件的首個例子出現在2017年,是在一(yī)篇題爲《爲基于GAN的黑盒測試産生(shēng)敵對惡意軟件樣本》的報告中(zhōng)提出的。報告作者編寫了一(yī)個基于生(shēng)成性敵對網絡(GAN)的算法來産生(shēng)敵對惡意軟件樣本,這些樣本甚至能繞過基于機器學習的檢測系統。

同樣是在2017年,DEFCON大(dà)會上,安全公司Endgame利用馬斯克的OpenAI框架創建出定制惡意軟件,安全引擎對這些AI惡意軟件視而不見。Endgame是通過修改惡意二進制文件的某些部分(fēn)來騙過殺毒引擎的,修改後的代碼看起來無害而可信。

其他研究人員(yuán)則預測,機器學習最終将能基于實驗室檢測的方法和結果來實時修改代碼。這基本算是多态惡意軟件的擴展。

2.智能僵屍網絡用于可擴展的攻擊

安全公司飛塔認爲,2018年将是“蜂巢網絡”(hivenets)和“機器人集群”(swarmbots)之類自學習系統年,“智能”IoT設備可被用于發起大(dà)規模網絡攻擊。這些設備将能相互通信,并基于共享的本地情報采取行動。另外(wài),僵屍主機也會變得更聰明,不用其控制者顯式幹預即可自行執行命令。因此,蜂巢網絡将會像蜂群一(yī)樣呈指數級增長,極大(dà)增強其同時攻擊多個受害者的能力,并大(dà)幅阻礙緩解及響應措施。

有趣的是,這些攻擊并沒有利用集群技術,蜂巢網絡并沒有能夠從其以往行爲中(zhōng)自行學習。作爲AI的分(fēn)支,集群技術被定義爲“去(qù)中(zhōng)心化自組織系統的自然或人工(gōng)的群體(tǐ)行爲”,如今已經應用在無人機和新興機器人設備中(zhōng)。

3.高級魚叉式網絡釣魚變得更聰明

機器學習的惡意用途中(zhōng)一(yī)個較爲明顯的方面,是用語音朗讀、語音識别和自然語言處理(NLP)之類的算法進行更智能化的社會工(gōng)程攻擊。畢竟,通過遞歸神經網絡,人類已經能教此類軟件寫文章了,所以在理論上,網絡釣魚郵件也是可以變得更複雜(zá)巧妙而可信的。

尤其是,機器學習能令高級魚叉式網絡釣魚郵件更針對那些位高權重的人士,而且能自動化整個釣魚過程。可以用真實郵件來訓練這些系統,讓它們學會産生(shēng)看起來令人信服的郵件。

邁克菲實驗室的2017預測中(zhōng)曾說,網絡罪犯将會更多地利用機器學習來分(fēn)析大(dà)量被盜數據記錄,識别出潛在受害者,編寫出語境豐富、說服力強的釣魚郵件。

另外(wài),2016年的美國黑帽大(dà)會上,研究人員(yuán)提交了一(yī)篇題爲《武器化數據科學的社會工(gōng)程應用:在推特上自動化E2E魚叉式網絡釣魚》的論文,其中(zhōng)展示了一(yī)個可以學習向目标用戶發送釣魚推文的回歸神經網絡。論文中(zhōng)名爲SNAP_R的神經網絡經魚叉式網絡釣魚滲透測試數據訓練後,可動态運用從目标用戶及其關注用戶處按時間軸抽取的推文主題,來構造出更加可信的社會工(gōng)程攻擊,增加惡意鏈接的被點擊率。

該系統相當有效。在涉及90名用戶的測試中(zhōng),此框架成功率在30%到60%之間,相比人工(gōng)魚叉式網絡釣魚和群發網絡釣魚郵件可謂有了長足進步。

4.威脅情報失去(qù)控制

涉及機器學習,威脅情報也算是禍福兼有的事物(wù)吧。一(yī)方面,在誤報橫行的時代,機器學習系統可幫助分(fēn)析師識别出多個系統中(zhōng)的真正威脅。機器學習帶給威脅情報的主要好處有二:第一(yī),海量數據的處理和結構化,包括其間複雜(zá)關系的分(fēn)析,是僅靠人力幾乎無法解決的問題,而給人輔以機器的處理能力,意味着分(fēn)析師可以更有效地識别并響應新興威脅;第二,自動化可以将沒什麽技術含量的瑣碎工(gōng)作批量完成,極大(dà)增加分(fēn)析師能處理的事務數量。

但是,網絡罪犯也會快速适應,簡單地再次過載警報即可。邁克菲CTO格羅布曼曾指出過一(yī)種被稱爲“提升噪音地闆”的技術。黑客将使用該技術通過産生(shēng)大(dà)量誤報來讓機器學習模型習以爲常。而一(yī)旦目标将自身系統重新調整到略過這些誤報,攻擊者就可發起能逃過該機器學習系統的真正攻擊。

5.未授權訪問

早在2012年,就出現了在安全攻擊中(zhōng)應用機器學習的案例。3名研究人員(yuán)使用支持向量機(SVM)攻破了reCAPTCHA驗證碼系統,準确率高達82%。此後,所有驗證碼機制都經過了改進,直到2016年,研究人員(yuán)才用深度學習再次攻破此類系統。此時,用深度學習對簡單驗證碼取得的準确率升到了92%。

去(qù)年的黑帽大(dà)會上,“我(wǒ)是機器人”的研究項目揭示了研究人員(yuán)如何攻破最新的語義圖像驗證碼,并比較了多種機器學習算法。該研究中(zhōng)的方法對谷歌的reCAPTCHA驗證碼取得了98%的準确率。

6.機器學習引擎中(zhōng)毒

用于檢測惡意軟件的機器學習引擎也是可以被下(xià)毒緻癱的,這種方法雖然簡單粗暴,但依然有效,就好像網絡罪犯以前對殺軟引擎所做的那樣。機器學習模型從輸入數據中(zhōng)學習,如果該數據池就是帶毒的,那麽其輸出自然也免不了有毒。紐約大(dà)學的研究人員(yuán)展示了卷積神經網絡(CNNs)是怎麽被安插後門以産出錯誤結果的,谷歌、微軟和AWS之類CNNs都沒逃過機器學習中(zhōng)毒的毒手。

上一(yī)篇:保護物(wù)聯網安全的6條基本原則,你做到了幾條?

下(xià)一(yī)篇:西部數據(WD)My Cloud 網絡存儲設備存在本地提權漏洞