Spamhaus的公司發布報告擴展稱,2017年,管理物(wù)聯網僵屍網絡的命令和控制(C&C)服務器的數量比去(qù)年翻了一(yī)番還多,從2016年的393台增長至2017年的943台。Spamhaus的項目是一(yī)家非營利的國際組織機構,專門追蹤垃圾信息和相關網絡威脅活動如釣魚,惡意軟件和僵屍網絡等,向互聯網的主要網絡,企業和安全供應商(shāng)提供實時的可執行和高度準确的威脅情報,并與執法部門合作找到并追蹤全球各地的垃圾信息和惡意軟件來源。

僵屍網絡IP地址增長32%

Spamhaus公司在2017年總結報告中(zhōng)指出,索引了2017年出現的9500多台僵屍網絡C&C服務器,比去(qù)年增長32%。這個數字(9500+)包括由多種類型設備(并不僅僅是物(wù)聯網設備)組成的僵屍網絡的C&C服務器IP地址。該數字還包括對所有網絡犯罪活動使用的C&C服務器檢測,這些服務器用于控制DDoS僵屍網絡,垃圾信息網絡,銀行木馬,以及用于傳播釣魚和惡意軟件感染所收集到的數據的服務器。

犯罪分(fēn)子更傾向于購買而非入侵服務器

在2017年新出現的9500台C&C服務器中(zhōng),多數(6588個或68%)IP地址跟從網絡托管公司購買并專門用戶托管惡意軟件操作的個人服務器之間存在關聯。被黑服務器上的僵屍網絡C&C服務器。爲實施惡意軟件和網絡犯罪操作而購買和被入侵服務器之間的比例和2016年的比例一(yī)緻。

小(xiǎo)馬惡意軟件占絕對優勢

Spamhaus指出,最常見的C&C服務器類型用于托管Pony惡意軟件.Pony是一(yī)款信息竊取木馬,能從受感染設備中(zhōng)竊取密碼且還能選擇釋放(fàng)其它惡意軟件。由于物(wù)聯網惡意軟件通常基于其它惡意軟件,而惡意軟件家族之間相互相織,因此對不同物(wù)聯網僵屍網絡的檢測混合在了一(yī)起。從彙總結果來看,2017年,物(wù)聯網僵屍網絡成爲僅次于小(xiǎo)馬的最常見C&C服務器托管對象。

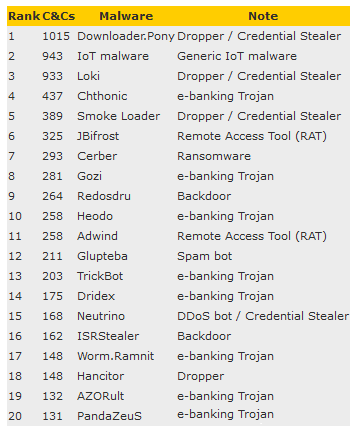

如下(xià)是報告中(zhōng)發布的前20大(dà)最常見的僵屍網絡C&C服務器排名情況:

1.Zeus銀行木馬的C&C服務器跌至前20名以外(wài),而在2014年曾占主導地位。

2.C&C服務器對于惡意軟件行動的作用跟2016年相比發生(shēng)變化.Locky和TorrentLocker跌出前20名而Cerber排名提升至第7位。

3.趕上Java在去(qù)年風頭正勁,基于Java的RAT如JBifrost(排名第6)和Adwind(排名第11)跻身前20名。

4.Spamhaus在托管在合法托管提供商(shāng)基礎設施上的C&C服務器黑名單(BCL)中(zhōng)平均增添了600到700個新IP地址。

5.OVH和亞馬遜在BCL列表中(zhōng)占比最大(dà)。

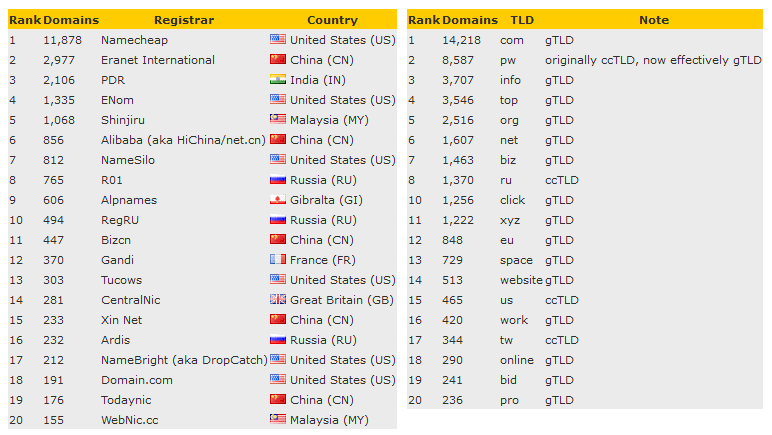

25%的C&C服務器域名注冊于Namecheap

除了IP地址外(wài),Spamhaus還追蹤并創建域名黑名單即Spamhaus DBL,以防犯罪分(fēn)子将C&C服務器隐藏在通用域名而非IP地址背後。

Spamhaus公司表示,犯罪分(fēn)子通常選擇使用域名和租賃VPS系統而非使用IP地址并入侵服務器。公司專家解釋稱,原因是犯罪分(fēn)子能通過專用域名發動VPS,加僵屍網絡控制器包并在之前的托管提供商(shāng)關閉僵屍網絡控制器服務器後立即和僵屍網絡取得聯系。不必更改僵屍網絡中(zhōng)每台受感染計算機(僵屍)的配置是其主要優勢。

從年末的統計數據中(zhōng)也可看出這一(yī)趨勢.Spamhaus指出,DBL在2017年記錄了僵屍網絡C&C服務器所使用的5萬多個新域名;從Spamhaus公布的數據來看,犯罪分(fēn)子通常會使用.com和.pw域名,并且他們通過一(yī)家美國域名注冊商(shāng)Namecheap注冊了超過四分(fēn)之一(yī)的C&C僵屍網絡服務器。

上一(yī)篇:網絡安全與企業保護

下(xià)一(yī)篇:還有多少App在窺視個人隐私 支付寶年度賬單事件背後