據外(wài)媒報道,黑客繼去(qù)年利用大(dà)量不安全物(wù)聯網設備發動 DDoS 攻擊後開(kāi)始轉向另一(yī)種極其流行且安全的設備展開(kāi)新一(yī)輪攻擊,即運行 Google Android 系統的智能手機與平闆設備。

調查顯示,攻擊者利用官方應用商(shāng)店(diàn)傳播的惡意程序創建 Android 僵屍網絡發動 DDoS 攻擊。據悉,被稱爲 WireX 的僵屍網絡在其高峰時最高控制 100 多個國家逾 12 萬 IP 地址。然而,當前各企業很難抵禦這種 IP 地址遍布全球的 DDoS 攻擊。

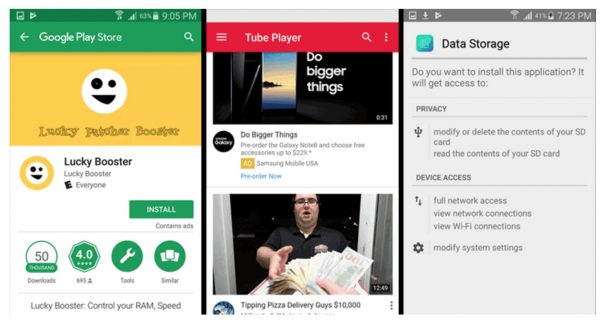

研究人員(yuán)表示,他們已在 Google 官方應用商(shāng)店(diàn)中(zhōng)發現 300 餘款應用軟件與僵屍網絡 WireX 有關,其中(zhōng)多數應用主要提供鈴聲、視頻(pín)或存儲管理器等服務。目前,Google 經證實後緊急下(xià)架部分(fēn)應用以減少目标設備淪爲 DDoS 攻擊的動力來源。據悉,這些應用程序多數由俄羅斯、中(zhōng)國與其他亞洲國家的用戶下(xià)載,盡管 WireX 僵屍網絡當前僅在小(xiǎo)規模攻擊活動中(zhōng)處于活躍狀态。

幸運的是,在該 Android 僵屍網絡膨脹到難以控制前,包括 Cloudflare、Akamai、Flashpoint、Google、Dyn 等在内的科技公司已積極采取行動并對其進行聯合打擊。此外(wài),如果用戶設備運行的是 Android 操作系統的最新版本,那麽該系統中(zhōng)包含的 Google Play Protect 功能将會自動移除已下(xià)載的惡意 WireX 應用。目前,研究人員(yuán)建議用戶從 Google 官方商(shāng)店(diàn)下(xià)載應用程序并始終在移動設備上保持全方位殺毒軟件,以便在感染設備前阻止惡意程序下(xià)載。

上一(yī)篇:互聯網安全現狀Q2報告:舊(jiù)攻擊方式重受青睐,DDoS攻擊走向商(shāng)業化

下(xià)一(yī)篇:匿名攻擊者向 7.11 億電(diàn)子郵件賬戶群發銀行木馬病毒Ursnif