時代在發展,信息在爆炸,知(zhī)識以前所未有的速度在更新,随着網絡技術的不斷進步,計算機網絡規模和應用急劇擴大(dà),但是計算機網絡資(zī)源管理分(fēn)散,用戶缺乏安全意識和有效的防護手段,各類軟硬件産品和網絡信息系統普遍存在脆弱性。由于存在各種網絡系統漏洞、潛在的錯誤操作以及網絡犯罪等危險因素,因此對網絡安全評價技術的需求也愈發迫切。

作爲當前網絡安全領域的研究熱點之一(yī),網絡脆弱性評價不同于其他一(yī)般的性能評價技術。例如,入侵檢測、防火(huǒ)牆和病毒掃描等技術都是在攻擊進行時發生(shēng)或發生(shēng)後的被動檢測,而網絡脆弱性評價是由黑客攻擊和防範技術發展而來的,是一(yī)種在攻擊發生(shēng)前的主動探測。因此在對網絡脆弱性進行評價時,針對攻擊行爲構建安全模型是一(yī)個關鍵步驟。另一(yī)方面,根據安全模型可以獲得系統可能的行爲和狀态,以此爲基礎展開(kāi)進一(yī)步的分(fēn)析和計算,爲完善系統安全策略提供幫助。而攻擊圖是網絡脆弱性評價的重要手段。

本文綜合論述計算機網絡攻擊建模的研究概況,剖析網絡攻擊圖的定義,讨論現有的網絡攻擊圖的主要生(shēng)成方法,歸納總結目前網絡攻擊圖的應有,最後給出網絡攻擊圖研究的若幹熱點問題及展望。

網絡中(zhōng)總是存在一(yī)定的安全漏洞,同時這些漏洞之間可能存在一(yī)定的關聯關系,即當一(yī)個漏洞被成功利用後,可能爲另一(yī)漏洞的利用創造有利條件。雖然說消除所有的漏洞是不切實際的,但在網絡環境中(zhōng)對遺留的漏洞置之不理,可能會對關鍵資(zī)源造成重大(dà)危害。爲了能夠徹底找出所有關聯關系,最有效的方法就是通過模拟攻擊者對存在安全漏洞的網絡攻擊過程,找到所有能夠到達目标的攻擊路徑,同時将這些路徑以圖的形式表現,這種圖就是網絡攻擊圖,簡稱攻擊圖。與攻擊樹(shù)和Petri網相比,攻擊圖對網絡攻擊過程的描述能力更強,應用範圍也更加廣泛。

攻擊圖是一(yī)種基于模型的網絡脆弱性評估方法。攻擊圖技術能夠把網絡中(zhōng)各主機上的脆弱性關聯起來進行深入地分(fēn)析,發現威脅網絡安全的攻擊路徑并用圖的方式展現出來。安全管理人員(yuán)利用攻擊圖可以直觀地觀察到網絡中(zhōng)各脆弱性之間的關系,選擇最小(xiǎo)的代價對網絡脆弱性進行彌補。攻擊圖技術主要有兩個方面:攻擊圖生(shēng)成技術和攻擊圖分(fēn)析技術。攻擊圖生(shēng)成技術是指利用目标網絡信息和攻擊模式生(shēng)成攻擊圖的方法,是攻擊圖技術中(zhōng)的基礎。攻擊圖分(fēn)析技術是指分(fēn)析攻擊圖,得到關鍵節點和路徑或者對脆弱性進行量化的方法。

目前,計算機網絡已然構成了諸多信息技術基礎設施的核心組成部分(fēn),這些設施包括電(diàn)網、金融數據系統和應急通信系統領域等。及時發現和消除計算機網絡系統中(zhōng)存在的安全隐患,杜絕惡意的攻擊行爲,是網絡安全管理的一(yī)項重要的任務。我(wǒ)們常常能夠在被利用來攻擊這些系統的軟件/應用中(zhōng)發現脆弱性,而攻擊者就是利用這些被公布或者沒有被公布的脆弱性方才得以實施攻擊。

但是就目前而言,組織網絡的安全風險管理與其說是科學,不如說是一(yī)門藝術。系統管理員(yuán)通過直覺和豐富的經驗來操作,而不是依靠客觀指标來指導和證明決策的制訂。

攻擊圖技術旨在用于解決此類場景的問題,其包括可用于客觀的模型和指标,評估企業網絡中(zhōng)的安全風險的分(fēn)析技術,以及指導管理員(yuán)使用模型和指标幫助進行網絡防禦決策的理論和方法。

爲了提高組織網絡的安全性,提出了基于攻擊圖的網絡安全評估方法,測量由不同網絡配置提供的安全性。随着大(dà)數據網絡的發展,網絡攻擊手段呈現出多樣化與複雜(zá)化,網絡安全分(fēn)析的要求也是越來越高,而網絡攻擊圖作爲分(fēn)析網絡狀況的一(yī)個重要方法,對防止網絡攻擊,實施網絡安全防護有一(yī)定的現實指導意義。

攻擊圖研究的目的是開(kāi)發一(yī)個标準模型,用于測量計算機網絡的安全性。标準模型将使我(wǒ)們能夠回答諸如“我(wǒ)們比昨天更安全嗎(ma)?”或“一(yī)個網絡配置的安全性如何與另一(yī)個進行比較?”這樣的問題。另外(wài),有一(yī)個标準模型來衡量網絡安全可以使用戶,軟件供應商(shāng)和研究人員(yuán)能夠一(yī)起評估網絡安全的方法和産品。

對于組織網絡的安全風險分(fēn)析主要有如下(xià)挑戰:

安全漏洞非常泛濫 CERT每周會報告約100個新的安全漏洞,這使得對于企業網絡的安全管理(包括數百主機、每個主機上不同操作系統和應用程序以及它們上存在的可被利用的漏洞)非常困難。

攻擊者發起的多步驟攻擊 相比以前攻擊者僅能發起簡單的原子攻擊而言,現在的攻擊者爲了能夠突破各類防火(huǒ)牆/網關的防禦,往往會采用多步驟、多宿主的攻擊,逐漸滲透進整個網絡,最終危及到關鍵系統。但是其每一(yī)步驟卻又(yòu)不足以引起防護系統的警報,這使得對于關鍵系統的保護具有挑戰性。

現有防禦手段不能處理攻擊的複雜(zá)性 計算機系統遭受的攻擊逐漸增多,當一(yī)個新的漏洞被報告出來後,攻擊者可以非常快速的開(kāi)始使用這個漏洞。傳統的攻擊檢測方式(如入侵檢測系統IDS)具有太多諸如誤報、低可拓展性和檢測攻擊的限制方面的問題。

良好的評價指标應當具有如下(xià)性質:其是一(yī)緻的、收集成本低、數字表示、有度量單位和具體(tǐ)的上下(xià)文。攻擊圖技術通過捕獲漏洞之間的相關性,并以實際攻擊者滲透網絡的方式來測量安全性,從而應對這一(yī)挑戰。通過網絡分(fēn)析所有攻擊路徑,提供整體(tǐ)系統的風險指标。通過這個指标,可以分(fēn)析安全成本和安全利益之間的權衡。因此,決策者可以避免過度投資(zī)無法産生(shēng)實際效果的安全措施,或避免投資(zī)和風險造成毀滅性後果。攻擊圖技術的度量是一(yī)緻、明确的,并爲理解計算機網絡的安全風險提供了上下(xià)文。

攻擊圖是由Cuningham等人于1985年提出,他們認爲是由各種通過物(wù)理的或者邏輯的方法相互相連的組件構成。典型的網絡攻擊圖由節點和連接節點的有向邊組成。其中(zhōng)節點表示網絡所處的狀态,節點間的有向邊表示網絡狀态間的轉移關系。

爲了生(shēng)成攻擊圖,首先需要對網絡建模、建模過程中(zhōng)需要大(dà)量關于網絡中(zhōng)的與安全相關的信息,如主機配置信息、主機漏洞信息、網絡拓撲信息、網絡配置信息等。在生(shēng)成網絡攻擊圖的過程中(zhōng),需要應用相關漏洞庫的知(zhī)識确定網絡中(zhōng)存在的各個漏洞之間的關系。

網絡建模與攻擊圖生(shēng)成需要充分(fēn)考慮所生(shēng)成的攻擊圖的最終應用,進行滲透測試時需要找出到達所有攻擊路徑,用于風險分(fēn)析或尋找最短攻擊路徑時可能需要考慮各個原子攻擊的複雜(zá)度或成功概率以及漏洞被成功利用後所帶來的危害程度等,而用于指導漏洞補丁管理時則需要計算每個漏洞補丁的代價。

因此,攻擊圖的最終應用在一(yī)定程度上決定了需要建立的模型與生(shēng)成方法。攻擊圖的生(shēng)成方法将網絡模型及漏洞庫信息數據結構來表示。目前攻擊圖生(shēng)成方法很多,爲了便于對這些方法進行分(fēn)析、比較及評價其優劣,需要對攻擊圖生(shēng)成機制進行分(fēn)析,找出可以用于對其分(fēn)析比較的屬性,并對生(shēng)成方法進行分(fēn)類,找出存在的問題,發現可能的研究發現。

典型的模型邏輯工(gōng)具有:MulVAL和麻省理工(gōng)學院實現的NetSPA系統。

(1)MulVAL(多主機、多階段的脆弱性分(fēn)析)

2005年Ou等人提出了MulVAL。MulVAL具有強大(dà)的網絡數據采集能力和性能優勢。在研究中(zhōng),實驗者描述了一(yī)種基于Datelog的網絡安全分(fēn)析器。脆弱性數據庫中(zhōng)的信息、每台主機的配置信息和其他的一(yī)些相關信息都能通過程序的加工(gōng)處理編碼成爲Datelog中(zhōng)的事實,從而供推理引擎分(fēn)析,計算出網絡中(zhōng)各種組件之間的交互。MulVAL最後生(shēng)成的邏輯攻擊圖(Logical Attack Graph)的規模随着網絡規模大(dà)小(xiǎo)的變化爲O(n2)

基于MulVAL生(shēng)成的攻擊圖

(2)NetSPA

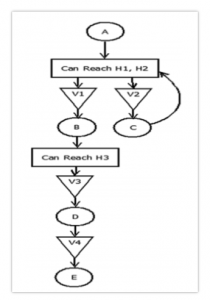

2006年,麻省理工(gōng)學院提出NetSPA(網絡安全計劃架構)。在實驗中(zhōng),實驗者使用攻擊圖來模拟對手和簡單反制措施的效果。它使用防火(huǒ)牆規則和網絡漏洞掃描工(gōng)具創建組織網絡的模型。然後,它使用該模型來計算網絡可達性和多先決條件攻擊圖(Multiple-Prerequisite Attack Graph),以表示對手利用已知(zhī)的漏洞發起攻擊的潛在路徑。這會發現所有攻擊者從一(yī)個或多個位置開(kāi)始并最終能夠入侵的主機。NetSPA生(shēng)成的攻擊圖規模通常随着典型網絡中(zhōng)主機數量的增加而縮放(fàng)爲O(nlogn)。它解決了以往攻擊圖研究中(zhōng)的網絡數據自動采集問題和攻擊圖生(shēng)成算法擴展性的問題,定義了更爲簡單的網絡模型,方便系統自動采集網絡數據。而通過測量攻擊者可以攻陷的總資(zī)産(數量、價值),可以評估不同攻擊者的風險。

基于NetSPA方法生(shēng)成的攻擊圖

雖然方法不同,但是這兩種攻擊圖生(shēng)成方法從效率和能力上來說的差距其實是不大(dà)的,事實上,在近年的攻擊圖研究發展中(zhōng),有關攻擊圖生(shēng)成方向的研究不再主要以嘗試發明新的攻擊圖元模型,而是更多的集中(zhōng)于研究如何提高攻擊圖的生(shēng)成效率。最近兩年的研究資(zī)料,均提出了在構建攻擊圖的過程中(zhōng),利用并行化解決攻擊圖規模巨大(dà)的一(yī)種思路。

在構建攻擊圖的過程中(zhōng),随着機器、服務以及其上的漏洞等元素數量的增加,攻擊圖的規模也逐步增加,而對攻擊圖的計算(NP-Hard)也會随之增加,從而使得對于大(dà)規模網絡的計算非常困難。所以,對于攻擊圖構建的并行算法就變的很重要。所以這篇文章提出了一(yī)種基于分(fēn)布式内存的并行算法,用來在分(fēn)布式的代理平台上搭建攻擊圖的分(fēn)布式計算。爲了實現這個算法,要求對平台所使用的内存進行抽象,成爲一(yī)個虛拟的、共享的内存,并通過分(fēn)割網絡互相可達的信息來對内存進行初始化。随後文章對這個算法進行了評估,發現即使是較小(xiǎo)程度的并行,在生(shēng)成算法複雜(zá)度較高的情況下(xià)也會爲計算性能帶來非常大(dà)的提升。

攻擊圖元模型和攻擊圖生(shēng)成技術其實都僅僅是将組織網絡、脆弱性、攻擊模式等安全相關信息使用建模的方式進行表示,并且關聯了起來。雖然更加直觀的展示組織網絡中(zhōng)存在的各類信息以及他們的之間的關系,但是麽有提供任何評估、分(fēn)析方面的内容,而這就是攻擊圖分(fēn)析技術研究所進行的工(gōng)作。

(1)、對于攻擊圖的分(fēn)析主要是基于貝葉斯理論進行的,NayotPoolsappasit、RinkuDewri、Indrajit Ray(IEEE機構成員(yuán))提出了一(yī)個使用貝葉斯網絡的風險管理框架,使系統管理員(yuán)可以量化各個級别的網絡妥協機會。

他們認爲,安全風險評估和減輕是需要執行以維持高效IT的兩個重要過程基礎設施。一(yī)方面,已經提出了諸如攻擊圖和攻擊樹(shù)等模型來評估各種網絡狀态之間的關系的原因和後果,另一(yī)方面,已經探索出不同的決策問題來識别最低成本加固措施。然而,這些風險模型并不能幫助網絡之間因果關系的原因狀态。此外(wài),優化配方在分(fēn)析風險模型時忽略資(zī)源可用性的問題。由此,他們提出使用貝葉斯網絡的風險管理框架,使系統管理員(yuán)能夠量化機會各級網絡妥協。他們展示如何使用這些信息來制定安全緩解和管理計劃。在與其他類似模型形成對照,該風險模型适用于網絡部署階段的動态分(fēn)析。一(yī)個多目标優化平台爲管理員(yuán)提供在資(zī)源中(zhōng)作出決策所需的所有折衷信息受限的環境。

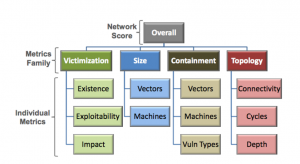

(2)、Cauldron的作者Noel S.和Jajodia S.在2014年一(yī)篇文獻中(zhōng)對攻擊圖度量的指标進行了分(fēn)簇,如下(xià)圖所示:

基于這樣的一(yī)些安全度量指标,我(wǒ)們就能夠對整個組織網絡的安全态勢,給出基本的判斷——“一(yī)個網絡到底有多安全?”

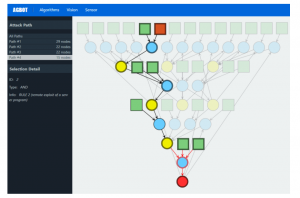

(3)、除開(kāi)單純數值上的分(fēn)析,我(wǒ)們還可以對圖結構進行更多的分(fēn)析,其中(zhōng)最爲主要的就是攻擊面分(fēn)析。攻擊面分(fēn)析的本質在于求解所有攻擊路徑,直觀展示攻擊者可以采用的攻擊路線,便于後續對這些攻擊路線的深層分(fēn)析。

路徑的深層分(fēn)析一(yī)方面包括路徑代價分(fēn)析,即首先确定每條路徑的長度(或者說原子攻擊的數量),然後就可以結合原子攻擊的代價/成功率信息,計算整條攻擊路徑的代價/成功率。另一(yī)方面則是對結點進行分(fēn)析,包括“關鍵結點”的計算,即一(yī)定存在于攻擊路徑上的點,修複任何一(yī)個關鍵結點則所有的攻擊路徑失效。由于關鍵結點并不一(yī)定存在,所以可以進一(yī)步對結點權值進行計算,通過途徑此結點所有攻擊路徑的代價、成功率以及目标價值,計算這個結點的收益權值,提供給決策者進行修複決策。

下(xià)圖爲一(yī)個典型的路徑分(fēn)析結果展示:

攻擊圖是種非常重要的工(gōng)具,已廣泛應用于網絡安全分(fēn)析與評估的研究。從安全生(shēng)命周期PDR(防護、檢測、響應)來看,可以應用于網絡安全設計、網絡安全與漏洞管理、入侵檢測系統、入侵響應等。從應用領域來說,不僅應用于普通的互聯網絡,還可以應用于無線網絡、工(gōng)業控制網絡,特别是電(diàn)力網絡以及對網絡依賴性非常高的其他行業或領域。從應用角度來說,網絡攻擊圖可以應用于網絡滲透測試、網絡安全防禦、網絡攻擊模拟仿真等。

基于攻擊圖的計算機網絡攻擊建模研究是随着計算機網絡技術的發展逐步深入的,建模的對象從隻含有幾個主機的簡單網絡發展到了大(dà)規模網絡,建模的手段從最初的手動向自動化的方向發展。基于攻擊圖的計算機網絡攻擊建模已獲得較廣泛的應用。但是,還是存在以下(xià)幾個問題,揭示了未來的發展方向。

雖然已提出抽象類模型、以主機爲中(zhōng)心的模型等攻擊圖生(shēng)成方法,但對于大(dà)規模網絡的攻擊圖建模方法,應根據建模目的合理調整建模方法,以減少時間、空間複雜(zá)性。

網絡管理員(yuán)可以利用攻擊圖發現網絡中(zhōng)存在潛在危險,在不影響網絡中(zhōng)主機正常運作的情況下(xià)消除網絡中(zhōng)重要的危險,爲決策提供更多包括安全投入、收益平衡以及安全措施優化等的輔助信息。

攻擊者通過社會工(gōng)程、掃描、入侵等攻擊技術科得到攻擊網絡的信息,根據這些信息建立簡略攻擊圖,從中(zhōng)找出最佳攻擊路徑,達到攻擊權益最大(dà)化。

上一(yī)篇:整個世界都需要一(yī)次網絡安全升級

下(xià)一(yī)篇:物(wù)聯網應用和事件驅動計算重塑雲服務