躲過勒索病毒還不算完,企業怎麽做才能安全無憂?此次勒索病毒的肆虐,許多建有物(wù)理隔離(lí)内網的機構都成爲重災區,原因何在?迷信物(wù)理隔離(lí)的安全性,忽視内網的安全治理,安全觀念上的偏差,造成了最大(dà)的盲區。

5月12日晚間開(kāi)始,一(yī)種新型“蠕蟲式”勒索軟件WanaCrypt0r 2.0開(kāi)始在互聯網上肆虐。如果你用的是Windows系統,又(yòu)不巧沒有安裝今年3月微軟發布的相關安全補丁,那麽隻要開(kāi)機聯網,無需任何操作,都有可能“中(zhōng)招”。

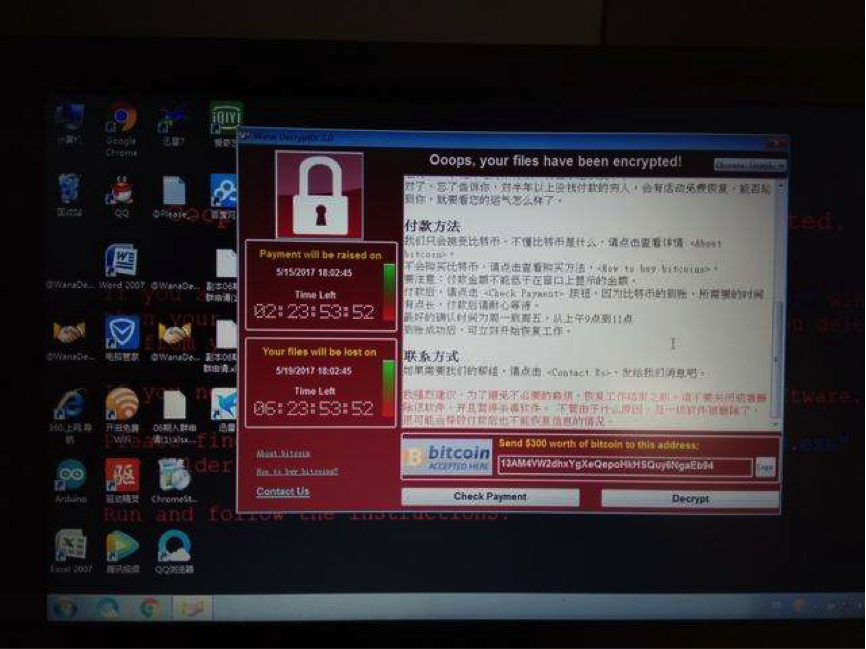

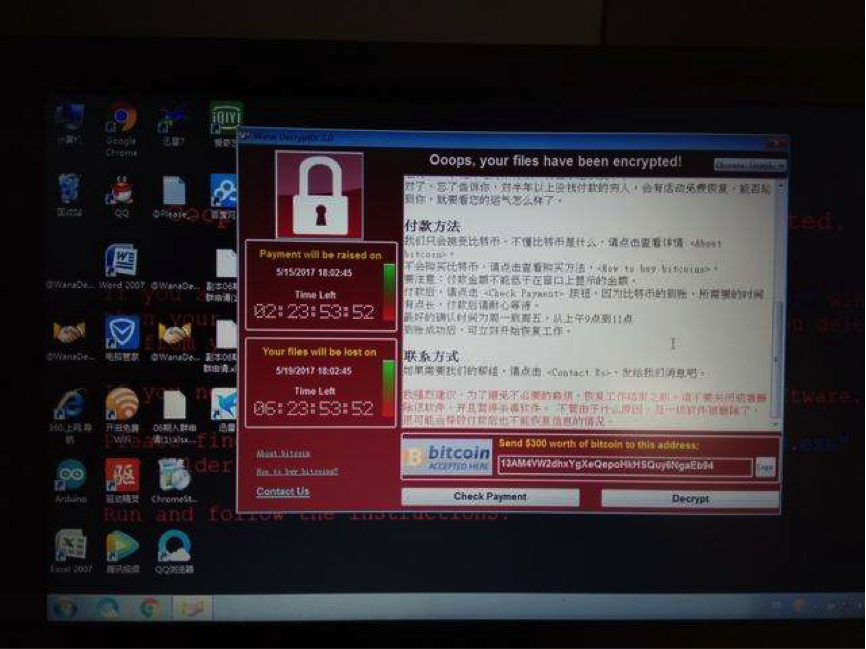

“中(zhōng)招”的電(diàn)腦中(zhōng),文件都被加密鎖定,黑客聲稱想要解密需要以比特币支付贖金,但截至目前,尚未見到支付贖金後得以解密的案例報道。而除此之外(wài)的解決之道,就隻能是重裝系統,再從恢複備份文件。——沒備份?那麻煩可就大(dà)了。

關鍵基礎設施中(zhōng)招,物(wù)理專網防禦如同薄紙(zhǐ)

高校、醫院、政府機關等基礎設施是這次網絡攻擊的重災區。據杭州都市快報報道,5月12日晚11時,下(xià)沙高教園區校園網被黑,浙江傳媒學院、中(zhōng)國計量大(dà)學,浙江理工(gōng)大(dà)學等一(yī)一(yī)淪陷。每日經濟新聞報道稱,5月13日淩晨開(kāi)始,受該蠕蟲病毒影響,全國2萬家加油站斷網,雖然能加油,但無法刷卡,無法使用在線支付。而就在同日,珠海市公積金系統也“緊急停辦”。

被病毒感染的電(diàn)腦界面

短時間内造成如此大(dà)規模的影響,是這種蠕蟲病毒特别厲害嗎(ma)?并非如此。這種蠕蟲病毒的的傳播方式和2008年前後出現的“沖擊波”、“震蕩波”原理上如出一(yī)轍,都是利用共享文件445端口傳播,隻不過因爲它利用的是Windows系統的漏洞,而Windows系統在全球的普及度太高,因而受災範圍尤其驚人。

在全球互聯網化不斷加深的今天,安全不再是某一(yī)個節點或者某一(yī)個小(xiǎo)範圍之内的問題,在這種大(dà)規模的病毒感染面前,全球的計算機都面臨風險。蠕蟲病毒不是今天才出現的,日常的蠕蟲攻擊甚至從未中(zhōng)斷過,但這次在如此大(dà)的範圍之内讓關鍵基礎設施停擺,這就是一(yī)個在國家層面非常值得警醒的問題:我(wǒ)們的安全觀念是否有偏差?我(wǒ)們的安全治理是否做得到位?

“很多基礎設施單位爲了安全,通常建有物(wù)理隔離(lí)的專網,和互聯網不互通。但這一(yī)次的事件恰好暴露出物(wù)理隔離(lí)的專網安全性不堪一(yī)擊。”阿裏雲首席安全研究員(yuán)吳翰清解釋了這類機構受災嚴重的原因。據他介紹,很多物(wù)理隔離(lí)的專網還在使用非常老舊(jiù)的系統,補丁升級滞後,快速響應能力十分(fēn)欠缺。“很多系統甚至是長期‘帶病運行’,這次隻是漏洞被利用的後果更加嚴重,破壞性更大(dà),這才引起了注意。”

事實上,由于以前國内多次爆發利用445端口傳播的蠕蟲,各大(dà)運營商(shāng)對個人用戶已封掉445端口,這類用戶這次就都“逃過一(yī)劫”,反而是建有物(wù)理專網的單位,445端口未封,相當于“門戶大(dà)開(kāi)”,因而成爲了重災區。

物(wù)理隔離(lí)專網,聽(tīng)上去(qù)隔絕了外(wài)部互聯網,是個安全的“小(xiǎo)王國”,但其實防禦十分(fēn)脆弱。比如一(yī)個u盤,在連接上了互聯網的電(diàn)腦上插拔之後,再插到物(wù)理隔離(lí)專網的電(diàn)腦上,就可能造成外(wài)網的病毒感染。還有些單位爲了方便,會給辦公電(diàn)腦裝兩張網卡,一(yī)張連接互聯網,一(yī)張連接專網,病毒也可能通過這種電(diàn)腦從外(wài)網滲入專網。

“物(wù)理隔離(lí)專網防禦就像一(yī)張紙(zhǐ),一(yī)戳就破。”吳翰清說,“但大(dà)家對這個問題普遍缺乏認識,還是迷信專網的安全性,認爲做了專網就可以高枕無憂了,然後就放(fàng)松了内部的安全治理。這種觀念是非常糟糕的。”

防患未然比事後補救更重要

如果不幸“中(zhōng)招”,要如何補救?網上已經湧現出了多種“補救攻略”,但大(dà)部分(fēn)都隻是一(yī)些防患于未然的警告,隻是在還未中(zhōng)招時教用戶如何關閉相關端口,或者打上微軟的補丁。

“假如沒有備份,現有的恢複軟件隻能以一(yī)定概率恢複極少數的文件。”吳翰清說,“或者你能搞到黑客的雲端加密秘鑰——無論對哪一(yī)種方式,我(wǒ)們都持悲觀态度。”

不過,也有很多用戶安然度過了危機。一(yī)家香港的銀行表示,因爲采取了最先進的防火(huǒ)牆和殺毒軟件,并且建立了快速響應的安全機制,所以這次安然無恙。阿裏雲的客戶也幾乎沒有受到影響。目前,阿裏雲默認爲ECS用戶關閉445端口,且默認安裝Windows官方補丁。

這其中(zhōng)并沒有很深的秘密,最大(dà)的不同在于,雲上的數據帶來了可見性。而可見性是安全的基礎。隻有看得見才能“料敵機先”、實施保護。

據阿裏雲的大(dà)數據分(fēn)析,去(qù)年下(xià)半年開(kāi)始,類似的勒索軟件就開(kāi)始擡頭。今年1月,利用MongoDB 開(kāi)源版數據庫的配置疏漏進行入侵的蠕蟲病毒也讓使用這種數據庫的企業經曆了一(yī)場新年驚魂,但相比于這次針對Windows漏洞的攻擊,範圍自然不可同日而語。

“今年4月14日,Windows遠程漏洞利用工(gōng)具曝光,我(wǒ)們就預計今年會有一(yī)次大(dà)爆發。”吳翰清表示,阿裏雲覆蓋了全國37%的網站,客戶規模龐大(dà),有任何攻擊的變種方式,都能第一(yī)時間獲知(zhī);而且還有快速響應的能力,第一(yī)時間推出相應的解決策略。

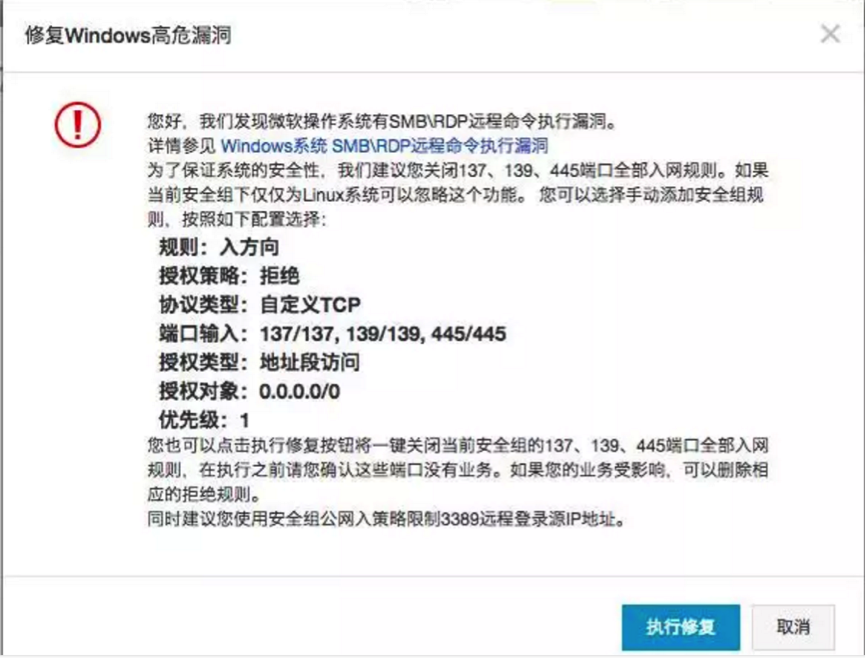

4月15日,距離(lí)高危漏洞曝光僅僅一(yī)天,阿裏雲官方微信就發布了Windows這個高危漏洞的修複方案,并且做好了“一(yī)鍵修複”的工(gōng)具推送給用戶。

阿裏雲發布的高危漏洞一(yī)鍵修複工(gōng)具

傳統的IDC很難有這樣的響應速度。一(yī)個有着上百台服務器的機房,要即時維護系統打上補丁,工(gōng)作量十分(fēn)巨大(dà),而且維護人員(yuán)很難判斷問題究竟出在哪台、或者哪幾台機器上。也沒有人去(qù)告訴他們,哪些補丁至關重要。

“這就相當于你的房子門戶大(dà)開(kāi),而你一(yī)無所知(zhī)。”阿裏雲安全技術人員(yuán)表示,“但如果你的房子在雲端,就會有專門的安全專家來對安全性進行評估,并向你推動解決方案。我(wǒ)們會不斷地提醒你:‘趕快把門關上!’當然,最終關門的動作還是你自己來做。”

正如阿裏雲安全資(zī)深總監肖力所言:“安全廠商(shāng)各自救火(huǒ),做的都是事後的工(gōng)作,或許也能取得補救效果,不過如果有雲安全的‘事先預測’,就能防患于未然,公共雲在這方面有着解決問題的最佳優勢。”這是因爲,有了強大(dà)的儲存與計算能力,就能通過數據分(fēn)析處理結果進行預測和防禦了。

躲過這次勒索就安全了嗎(ma)?

針對WannaCry蠕蟲病毒的補丁打了,但并不意味着下(xià)一(yī)次還能在新的病毒攻擊面前幸免于難。事實上,阿裏雲已經觀測到了這一(yī)蠕蟲病毒的變種。“這證明有的新的黑客團體(tǐ)在研究變種,并進行二次傳播和三次傳播。之後的危險會越來越高。”吳翰清表示。他預計今年還會有3-4次類似的大(dà)規模安全事件。

阿裏雲安全專家杜鵬也表示,即使躲過了勒索漏洞,企業還可能有四大(dà)潛在的安全風險:點擊異常郵件,電(diàn)腦裏的文件就全部被加密;開(kāi)源軟件服務裸奔在互聯網,敏感數據全部暴露;企業攝像頭變成全球直播,參與全球網絡大(dà)破壞;代碼上傳到開(kāi)源代碼庫代碼上傳到Github後,内網卻挂了。

安全從來就沒有一(yī)勞永逸這一(yī)說,和黑客攻擊的對抗是個打仗一(yī)般的動态過。在吳翰清看來,提升安全意識,是一(yī)切的基礎。做好數據庫、文檔和系統的備份,是每家企業的CIO都必須做好的頭等大(dà)事。不僅是漏洞,不安全的軟件、無法及時響應安全危機,都可能給企業造成損失。因此,做好整個企業内部的安全治理至關重要。

“當然,安全是比較貴的。”他說,“但是一(yī)定要把這個當作重要的投資(zī)。”

上一(yī)篇:新病毒王“永恒之石”來襲 一(yī)次用了7個NSA漏洞

下(xià)一(yī)篇:最新安全報告:DDoS攻擊次數減少但是規模更大(dà)